I. Introduction

Dans un environnement d’entreprise, la sauvegarde des données est une pratique essentielle pour assurer la continuité de l’activité de l’entreprise.

Les entreprises génèrent de grandes quantités de données critiques telles que des informations sur les clients, des factures, des documents contractuels, des données financières, etc. La perte de telles données peut avoir des conséquences désastreuses, allant de la perte de la confiance des clients à la faillite de l’entreprise. C’est pourquoi il est crucial de mettre en place un système de sauvegarde fiable pour garantir la sécurité et l’intégrité des données de l’entreprise.

Dans cet article, nous examinerons les risques encourus en l’absence de sauvegarde, les différentes méthodes de sauvegarde disponibles et les bonnes pratiques à mettre en oeuvre pour assurer la sauvegarde des données.

II. Les risques encourus en l’absence de sauvegarde

Les sauvegardes sont importantes, car elles constituent souvent la seule réponse face à :

a) Perte de données

Les sauvegardes peuvent aider à récupérer les données perdues en cas de panne de matériel, de défaillance du système ou de suppression accidentelle de données.

b) Sinistres naturels

Les catastrophes naturelles, telles que les inondations, les incendies ou les tremblements de terre, peuvent détruire les données de l’entreprise. Les sauvegardes peuvent aider à restaurer les données et à remettre l’entreprise en marche rapidement.

c) Erreurs humaines

Les erreurs humaines, telles que la suppression accidentelle de fichiers ou la modification incorrecte de données, peuvent entraîner la perte de données importantes. Les sauvegardes peuvent aider à récupérer rapidement les données perdues.

d) Attaques de virus ou de logiciels malveillants

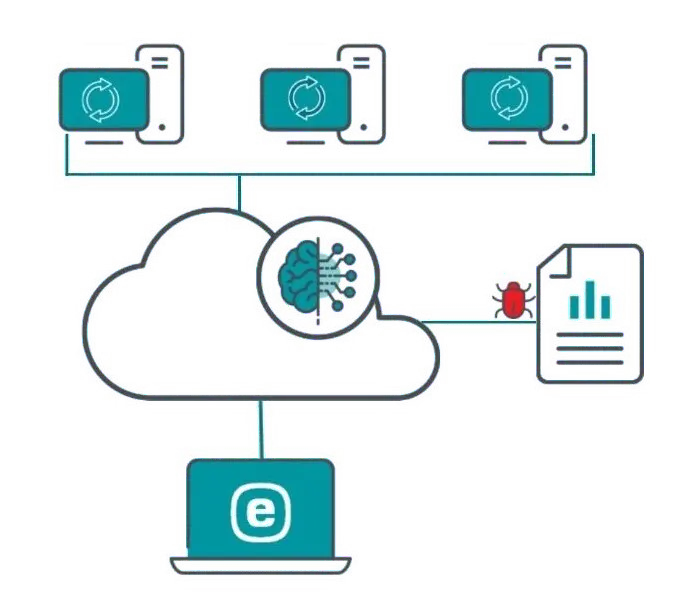

Les virus et les logiciels malveillants peuvent endommager les données de l’entreprise ou les rendre inaccessibles. Les sauvegardes peuvent aider à restaurer les données à partir d’un point antérieur à l’infection (Cf. Prévenez les attaques de ransomware).

e) Changements de système

Les migrations ou les mises à niveau de système peuvent entraîner des pertes de données ou des incompatibilités. Les sauvegardes peuvent aider à récupérer les données perdues ou à restaurer les données dans un environnement de système différent.

f) Conformité aux réglementations

Les entreprises sont soumises à des réglementations strictes en matière de stockage et de protection des données ( ex. RGPD). Les sauvegardes peuvent aider à respecter ces réglementations en garantissant que les données sont protégées et sauvegardées de manière fiable.

III. Les différentes méthodes de sauvegarde

Plusieurs méthodes de sauvegarde sont disponibles pour les entreprises, chacune avec ses avantages et ses inconvénients. Il est important de choisir une méthode de sauvegarde fiable et adaptée aux besoins de l’entreprise. Les méthodes de sauvegarde locales et dans le cloud sont les plus courantes, mais il est également possible d’utiliser d’autres méthodes de sauvegarde telles que la sauvegarde sur bande ou la réplication de données.

- La sauvegarde locale : cette méthode consiste à copier les données sur un support de stockage situé sur place, tel qu’un disque dur externe, un NAS ou une clé USB. Cette méthode est simple et rapide, mais présente l’inconvénient d’être vulnérable aux dommages physiques ou aux vols sur place.

- La sauvegarde dans le cloud : cette méthode consiste à stocker les données sur des serveurs distants, accessibles via internet. Cette méthode est pratique et sécurisée. Les données transitent de manière sécurisée et sont stockées sur des serveurs également protégés par des mesures de sécurité et sont accessibles de n’importe où. Cependant, elle peut être coûteuse en fonction du volume de données à sauvegarder et de la fréquence de sauvegarde. Alors que l’adoption d’une approche de stockage de données entièrement basée sur le cloud n’est pas encore très répandue, le recours au cloud hybride est en pleine croissance. Cette méthode consiste à répartir le stockage de données entre des emplacements sur site et des solutions de cloud public ou privé, en fonction des besoins spécifiques de l’entreprise.

- La sauvegarde sur bande : cette méthode consiste à stocker les données sur des bandes magnétiques. Cette méthode est peu coûteuse et fiable, mais nécessite un équipement spécifique et une manipulation physique des bandes (rotations). Lorsque le stockage hors ligne est une exigence, le format ouvert Linear Tape-Open (LTO) est souvent utilisé pour stocker des données à long terme sur bande. Cela est particulièrement utile pour garantir la conservation des données (archivage) sur une période prolongée.

- La réplication de données : cette méthode consiste à copier les données en temps réel sur un autre système, généralement situé à distance. Cette méthode est utile pour les entreprises qui nécessitent une récupération rapide des données en cas de sinistre, mais peut être coûteuse en termes de bande passante et de stockage.

Le choix de la méthode de sauvegarde dépendra des besoins de l’entreprise en termes de volume de données, de fréquence des sauvegardes, de coût et de sécurité. Il est recommandé de choisir une méthode de sauvegarde fiable et adaptée aux besoins de l’entreprise, en gardant à l’esprit qu’une sauvegarde régulière et sécurisée des données est essentielle pour la continuité des activités de l’entreprise.

IV. Les bonnes pratiques pour la sauvegarde des données

Pour éviter les risques liés aux sauvegardes informatiques, il est important de suivre de bonnes pratiques pour assurer une sauvegarde efficace des données de l’entreprise.

a) Evaluer les besoins de l’entreprise

La première étape consiste à évaluer les besoins en sauvegarde de l’entreprise. Il est important de déterminer les données à sauvegarder, la fréquence de sauvegarde nécessaire, la méthode de sauvegarde à utiliser, et les mesures de sécurité nécessaires pour protéger les données.

b) Mettre en place un plan de sauvegarde

Une fois les besoins évalués, il est essentiel de mettre en place un plan de sauvegarde clair et détaillé pour assurer une sauvegarde régulière et fiable des données. Le plan de sauvegarde doit décrire les données à sauvegarder, la méthode de sauvegarde à utiliser, la fréquence de sauvegarde, ainsi que les mesures de sécurité à prendre pour protéger les données.

c) La sécurisation des sauvegardes : chiffrement et stockage hors site

La protection des données est essentielle pour assurer une sauvegarde efficace. Il est donc important de mettre en place des mesures de sécurité visant à protéger les données contre les pertes, les vols, ou les cyberattaques. Les mesures de sécurité peuvent inclure l’utilisation de mots de passe forts, le chiffrement des données, la surveillance régulière des équipements et de toute activité suspecte sur le réseau.

Si besoin, le stockage immuable (Cf. stockage immuable) est une méthode adaptée pour garantir l’intégrité et la confidentialité des données.

d) Tester régulièrement les sauvegardes et restaurations des données

Il est aussi important de tester régulièrement les sauvegardes ainsi que la restauration des données pour s’assurer qu’elles sont efficaces et que les données peuvent être récupérées si besoin. Ces tests doivent donc être effectués régulièrement pour s’assurer que les sauvegardes soient bien à jour et que les données puissent être restaurées en cas d’urgence.

e) Former le personnel

Le personnel concerné doit être formé aux bonnes pratiques en matière de sauvegarde pour assurer une sauvegarde efficace et sécurisée des données de l’entreprise. La formation doit inclure les risques liés aux sauvegardes informatiques, les méthodes de sauvegarde disponibles, les mesures de sécurité à prendre, et les procédures à suivre en cas de perte de données.

V. Conclusion

Les sauvegardes informatiques sont une composante essentielle de la sécurité des données en entreprise.

En cas de sinistre, une stratégie de sauvegarde régulière et sécurisée des données peut être la seule chance de récupérer les informations perdues et de garantir soit la continuité, soit la reprise des activités de l’entreprise.

Les entreprises peuvent ainsi s’assurer que leurs données soient protégées et prêtes à faire face à tout incident imprévu.